- Küberturvalisus kui juhtimisotsus

- Kas ettevõtte andmete kaitseks piisab kontrollist kord aastas?

- 10 küberkäsku tippjuhile koos lahendustega

- Kaitse oma äri. Küberturvalisus on äririsk.

- Kuidas olla valmis kasvavateks küberohtudeks?

- Copilot koolituse kogemuslugu: Dimedium

- Exchange Online lõpetab Client Submission (SMTP AUTH) Basic autentimise toe

- Copilot kasutab nüüd GPT-5 | Sügisesed Copiloti uuendused

- Olulised muudatused Microsoft 365 litsentsides alates 01.07.2026

- Olulised muudatused Microsofti litsentsides ja hindades 2026. aastal

- M365 Copilot Business litsentsid SME-dele

- Aasta lõpuni Copilot litsentsid 50% soodsamalt

- Microsofti igakuise arveldamisega aastaste litsentside hind tõuseb 1. aprill 2025

- Microsoft 365 Copilot aastane litsents igakuise maksega

- Primend grupi juhina alustab Teet Raudsep

- Toomas Mõttus jätkab Primendis suurosanikuna

- Primend võitis Microsoft 2023 aasta partneri tiitli

- Primend - Microsofti kaasaegsete lahenduste partner

- Kapitel investeerib Riia bürooarendusse üle 60 miljoni euro

- Pilveteenustele keskendunud ettevõtted Primend ja Digifi ühinevad

- Pressiteade | Primend ja Bondora kingivad kahele koolile lauaarvutid

- Pressiteade | Primend kinkis Ida-Viru Keskhaiglale tahvelarvutid

- Primend aitas SYNLABil hooldekodudele kinkida tahvelarvutid

- Pressiteade | Primend ja Iteraction ühinevad

Mida rohkem suhtlust kolib e-kirjadesse, seda ahvatlevamaks muutub suhtluskanal ka igasuguste petu- ja viiruseskeemide katsetamiseks. Manuses saadetavad küptoviirused pole enam kellelegi uudiseks. Oma ärist hoolivad ettevõtted on juba ammu investeerinud kasutajakoolitusse ning rakendanud nakatumise riski vähendavad ja kahjusid minimeerivaid poliitikaid. Täpsemalt kirjutasin krüptoviirusega seonduvast SIIN. Lisaks krüptoviirusele liiguvad e-kirja teel petuskeemid, millega üritatakse teeselda kirja saanud ettevõtte esindajat ning sel viisil raha välja petta. Tänases blogis räägin lühidalt, millised on tehnoloogilised võimalused end sellise kirjade eest kaitsta.

Tehnoloogilised võimalused – lühidalt

Üldjuhul on petukirjad üles ehitanud nii hästi, et spämmifiltritel ei õnnestu neid kinni püüda. Ühe kavaldamise võimalusena kasutatakse kirjaga kaasas olevaid tehnilisi andmeid (kirja header ehk päis). Petturid manipuleerivad headeriga, jättes selle sisuliselt tühjaks. Tänu sellele ei saa spämmifiltrid kirja headerit ka kontrollida ning kiri lastakse ekslikult enamasti läbi. Samuti on osadel juhtudel „from“ emaili alla peidetud petturi kiri, sellisel juhul leiad ennast olukorrast, kus kirjutad küll „ülemusele“ kuid kiri jõuab sootuks petturi postkasti.

E-kirja pettuste vältimiseks ja ohvrikslangemise riski alandamiseks on võimalik teha päris mitmeid asju. Näiteks on ettevõttel võimalik seadistada SPF ehk Sender Policy Framework, mis määrab ära serverid, millel on lubatud selle domeeni e-posti saata. Lahtikirjutatuna tähendab see seda, et alati kontrollitakse SPF kirjest kas antud IP aadressi pealt on lubatud kirja saatmine ning kui see pole lubatud, siis kiri kohale ei jõua. Kahjuks pole selle seadistamise puhul oht täielikult välistatud. Kui kirja päis on tühi, siis pole seal ka infot, kust kiri on tulnud ning tänu sellele ei saa SPF siin kohal 100% abiks olla.

DKIM (DomainKeys Identified Mail) protokolli seadistamise puhul on võimalik petukirjade kasutajateni jõudmist oluliselt vähendada. DKIM täpne lahti seletamine läheks selle blogi jaoks liiga pikale. Lihtsustatult võib öelda, et DKIM lahenduse puhul signeeritakse kõik välja saadetavad e-kirjad ühe osa võtmega, mille teine osa asub avalikus DNS-is (Domain Name System). Kui need klapivad on kirja õigsus tõestatud ja kirja saatmine õnnestub, kui vastavuses pole, lükatakse kiri tagasi.

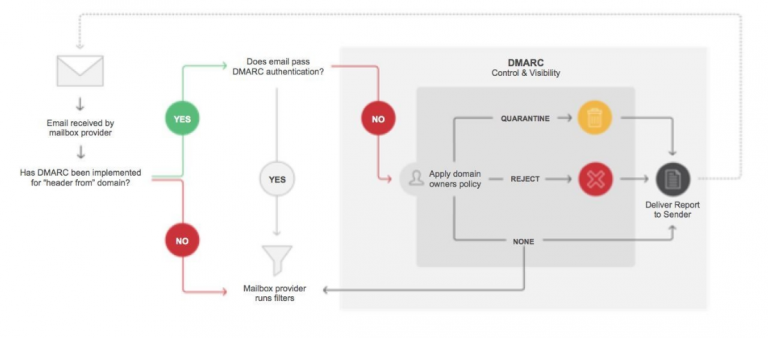

Sellele lisaks saab seadistada veel DMARC-i (Domain-based Message Authentication, Reporting & Conformance). DMARC kontrollib omakorda SPF-i ja DKIM-i ja seejärel teeb väljavõtte vastuvõtja serverile. DMARC seadistuse puhul on 3 võimalust: kas kiri lükatakse tagasi, pannakse ajutiselt karantiini, saadetakse kohale ja sellest läheb ka teade teie IT töötajale\partnerile.

DMARCi toimimise süsteem (Pilt: Return Path blogi)

Kui kahtlane kiri potsatab siiski postkasti tasub kahtluse korral paluda oma IT töötajat või IT partnerit logidest kontrollida, mis on olnud saatja IP aadress. Kui see ei kattu tegeliku saatja asukohaga, võib olla üsna kindel, et tegemist on petturiga.

Kokkuvõte

Pettuse ohvriks langemist ei saa 100% välistada, kuid riski saab oluliselt maandada kasutades saadaolevaid tehnilisi võimalusi ning koolitades kasutajaid märkama ja reageerima kahtlastele kirjadele. Kui tekkis küsimusi, kas ja kuidas loetletud võimalusi rakendada, kirjuta kristo.karu@primend.com.

Kristo Karu

15.03.2017